使用亚马逊AWS VPC(Virtual Private Cloud)和EC2(Elastic Compute Cloud),可以组建在公有云上的服务器、存储和网络,这些资源都可以做到能通过互联网进行访问。但是对于一些公司内部的资源,只希望公司内部可以访问,或者希望公司的网络访问AWS内的资源更快一些(而非通过普通的互联网),那么只能建立客户网络和AWS网络之间的WAN链接了。

也就是说,可以看做AWS是一个远程数据中心,而客户网络可以看做是一个分支机构,通过VPN或者专线进行互联,从而达到双方网络互为内网。

要实现AWS和客户网络的互联互通,可以通过以下三种方法。

- 软件VPN (基于互联网线路)

- 硬件VPN (基于互联网线路)

- AWS DirectConnect专线

软件VPN

你可以在AWS EC2创建一个包含第三方软件VPN服务端的实例。AWS官方并不会提供和维护这种实例,但你可以找到类似OpenVPN或者Cisco CSR1000V这样的VPN服务端实例,更多的实例可以点击AWS实例市场查看。创建了这样的实例之后,你的客户端的设备就可以通过相应的VPN客户端软件来连接到AWS的网络了。

好处

- 兼容性好,你可以根据实际情况自定义很多参数。

- 搭建迅速,没有任何硬件/线路的安装,可沿用目前已有线路

坏处

- 必须手动维护相应的实例和操作系统,定期打补丁等

- 没有默认的冗余设置

- 连接的延迟较高,因为是基于普通互联网线路的

- 网络性能不高,瓶颈会在于实例的配置(内存,CPU等,EC2配置越高,网络吞吐量越高)以及客户端的配置

硬件VPN

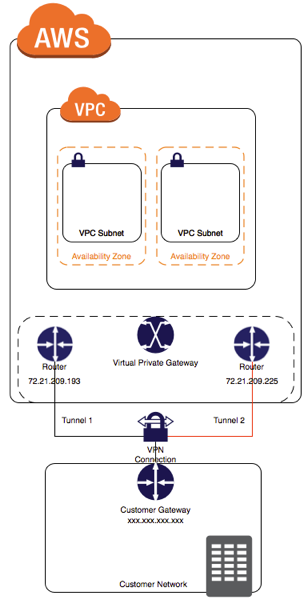

通过硬件的路由器/防火墙等CGW(Customer Gateway)设备,可以在互联网上建立与AWS VGW(Virtual Gateway)的IPSec VPN连接。通过此操作,可以打通AWS VPC与客户内部的网络,并且整条线路会进行加密,以保证信息安全。目前支持建立硬件VPN的设备很多,主流厂家思科,Juniper和CheckPoint的产品基本都支持,更多支持列表可以查看这里。AWS VPC的网络与客户的网络可以通过静态路由,或者动态路由协议BGP来进行传输。

好处

- 不需要太多的后期管理和维护

- 可以快速进行搭建,没有申请新线路的需求,可以基于普通的互联网线路

- 默认的冗余支持(将会建立2条VPN Tunnel,分别为主用和备用)

- 可以与AWS DirectConnect进行配合,实现线路冗余

- 可以利用两个CGW设备,两条互联网线路与AWS VPC建立VPN连接,达到双设备双线路四隧道的冗余

坏处

- 不能在VPC与VPC之间建立硬件VPN连接

- 连接的延迟较高,因为是基于普通互联网线路的,线路不那么稳定

AWS DirectConnect(DX)

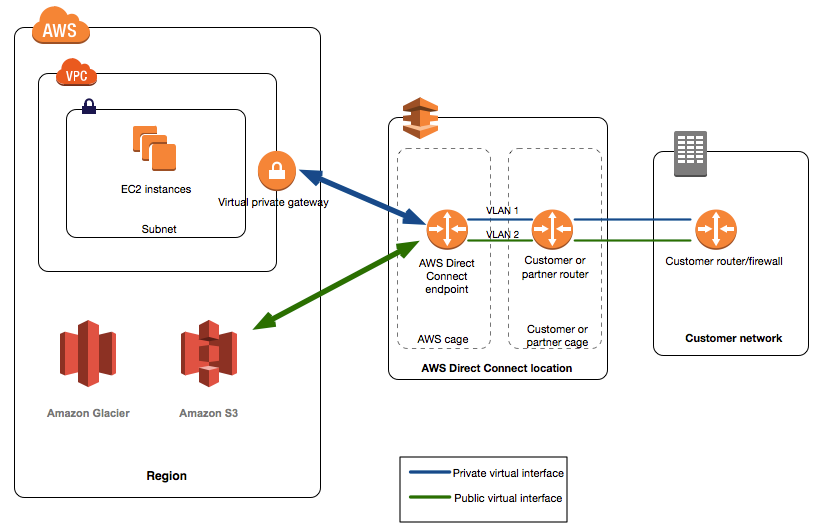

通过申请一条AWS DirectConnect线路,可以将AWS VPC的网络与客户内网进行专线连接。这样的连接可以给你提供高达1Gbps甚至10Gbps的线路速度,以及专线的高质量和数据安全性。当然,你也可以在专线的基础上再建立IPSec VPN连接,进行双重保证。申请一条AWS DirectConnect线路,你可以寻找AWS DirectConnect的连接点(全球不同国家,地区都有),或者寻找相应的APN(AWS合作伙伴),更多信息可以查看这里。

好处

- 可以与硬件VPN进行配合,实现双线冗余和高可用

- 没有持续性的维护成本

- 节省平均带宽费用

- 网络延迟低,专线服务

- 网络性能高,提供1Gbps甚至10Gbps的线路速度

坏处

- 物理线路,搭建的时间比较长

- 比软件VPN和硬件VPN都昂贵,初始搭建成本比较高

以上3种建立AWS VPC与客户网络的方式,可以根据不同的网络需求和预算进行选择。更多的信息欢迎留言进行交流!

文章评论

AWS这个产品是十分专业的产品,推荐使用

这样精彩的博客越来越少咯!

欢迎各位留言交流

很少能看到这么专注的博客啦!