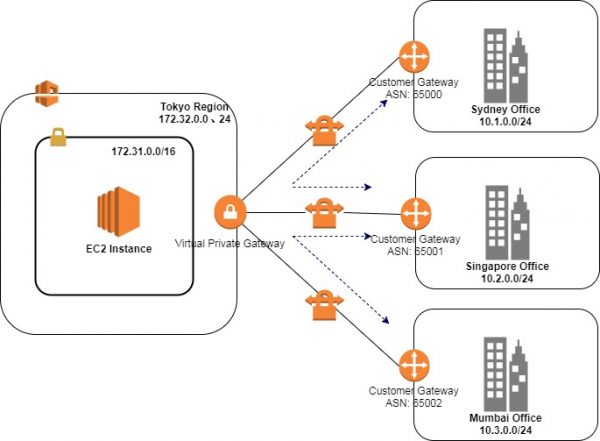

在挨踢小茶之前的文章中有详细介绍如何利用AWS VPC的VGW与远程站点建立点对点的IPsec VPN连接(具体可以查看文章亚马逊云AWS搭建基于BGP动态路由的硬件VPN(Site to Site VPN)教程),本文主要讲解一下在多个远程站点的情况下,如果建立AWS VPN CloudHub架构。

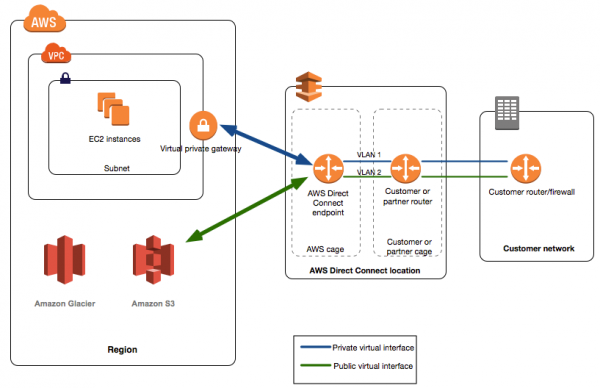

在2017 AWS re:Invent的NET403会议中,Steve Seymour深入讲解了AWS Direct Connect (DX) 以及VPN的新特性和技术细节。在这里,挨踢小茶做了一下整理,主要针对AWS Direct Connect的内容做了一下梳理。有兴趣的朋友可以观看原视频AWS re:Invent 2017: Deep Dive: AWS Direct Connect and VPNs (NET403) (需要自带梯子)。

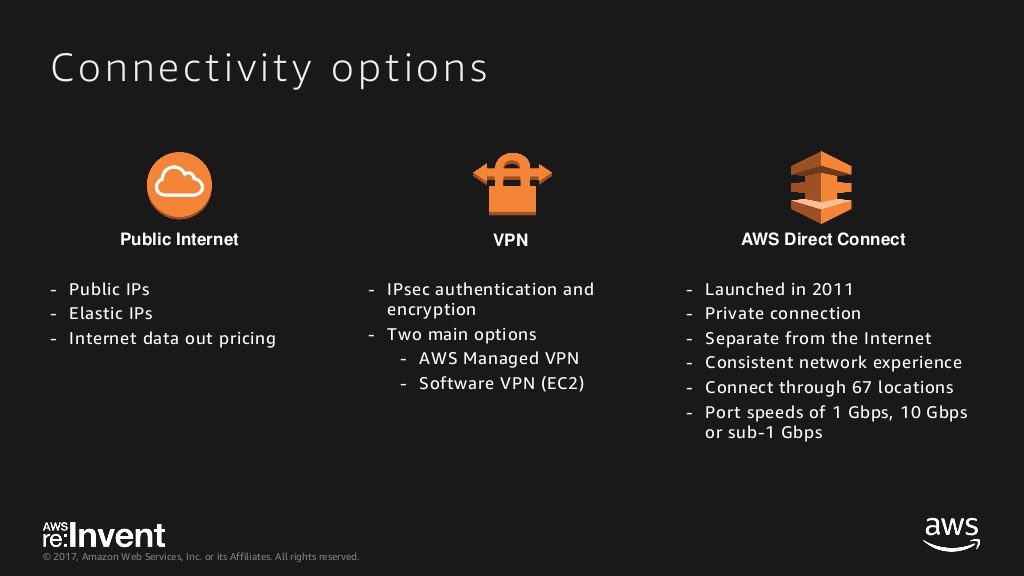

今年2017 AWS re:Invent的NET301会议讲解了一些在今年关于AWS Direct Connect (DX)以及VPN的新特性,以及将客户网络接入到AWS数据中心的方式和一些技术细节。挨踢小茶觉得,这个章节还是干货满满的,有兴趣的可以查看原视频AWS re:Invent 2017: Extending Data Centers to the Cloud: Connectivity Options and Consideration (NET301) (需要自带梯子)。下面我来总结一下这个会议的一些要…

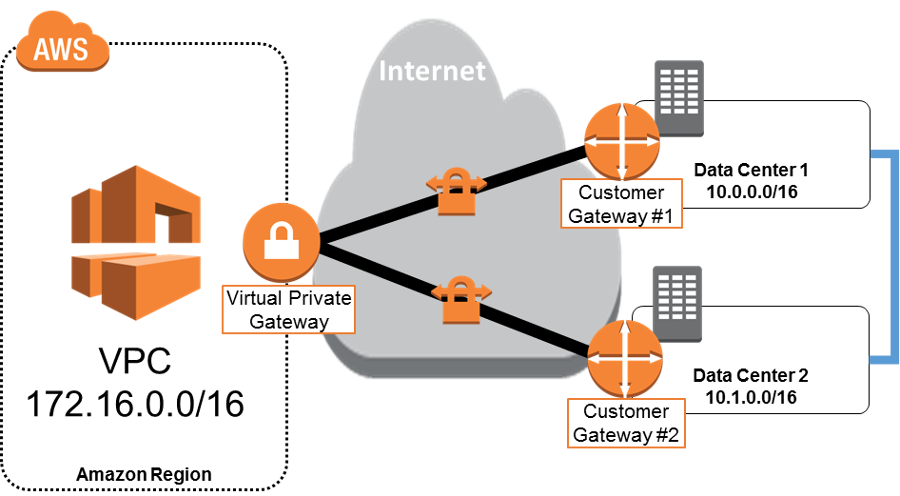

亚马逊AWS (Amazon Web Service)提供了连接AWS VPC (Virtual Private Cloud)和客户本地网络的多种方法,能让客户在可靠、弹性、性价比高的情况下访问位于AWS数据中心的资源。之前挨踢小茶也在文章使用软件VPN,硬件VPN或AWS DirectConnect连接客户网络与AWS介绍了AWS提供的不同连接方法,那么如何才能好好地利用这些连接方式,创建高可用的(High Availability)的互联网络呢?

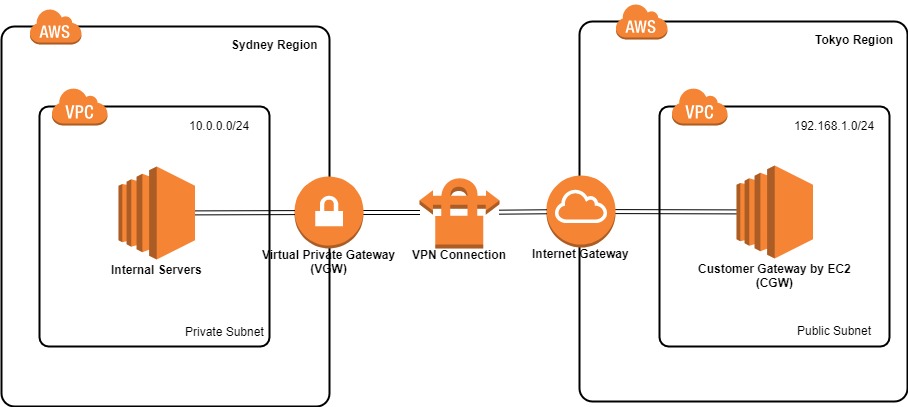

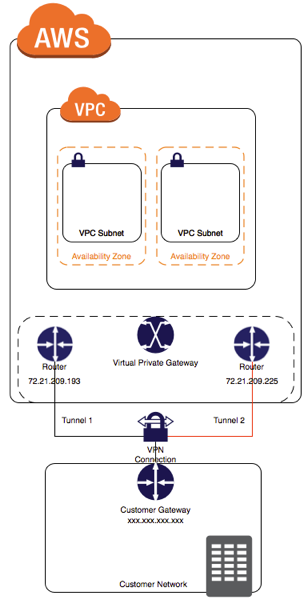

如之前使用软件VPN,硬件VPN或AWS DirectConnect连接客户网络与AWS所说,要连接AWS VPC网络和客户端网络的方式有3种。之前一篇文章亚马逊云AWS搭建软件VPN(Client VPN)教程介绍了如何使用软件VPN的方法,下面介绍下如何使用硬件VPN。这种方式的VPN实际上是通过客户网络的硬件与亚马逊AWS VPC的VGW(Virtual Private Cloud)建立一条IPSec VPN隧道,因此也可以叫做Site to Site VPN。

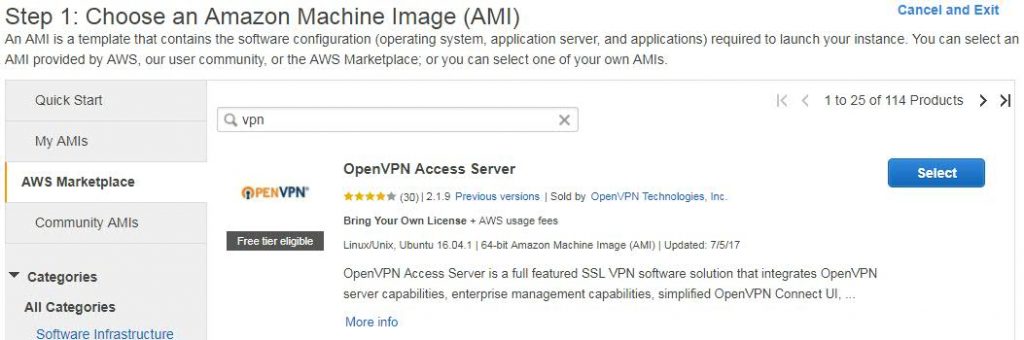

如之前使用软件VPN,硬件VPN或AWS DirectConnect连接客户网络与AWS所说,要连接AWS VPC网络和客户端网络的方式有3种,其中一种最简单,对硬件/线路要求最少的方式便是使用软件VPN来进行连接。针对于AWS DirectConnect需要的购买专线和CGW设备(Customer Gateway)或者硬件VPN所需要的CGW硬件设备,软件VPN的搭建过程只需要在AWS VPC内创建一个有VPN Server功能的主机,以及用户侧需要安装一个VPN Client的软件即可。

使用亚马逊AWS VPC(Virtual Private Cloud)和EC2(Elastic Compute Cloud),可以组建在公有云上的服务器、存储和网络,这些资源都可以做到能通过互联网进行访问。但是对于一些公司内部的资源,只希望公司内部可以访问,或者希望公司的网络访问AWS内的资源更快一些(而非通过普通的互联网),那么只能建立客户网络和AWS网络之间的WAN链接了。